Google hà liberatu Android 13 solu uni pochi di ghjorni fà, ma i pirate sò digià focu annantu à cumu sguassate e so ultime misure di sicurezza. Un squadra di circadori hà scupertu malware in sviluppu chì usa una nova tecnica per evade e novi restrizioni di Google nantu à quale l'applicazioni ponu accede à i servizii di accessibilità. L'abusu di sti servizii facilita à u malware per traccia di password è dati privati, facendu unu di i gateway più utilizati per i pirate. Androidu.

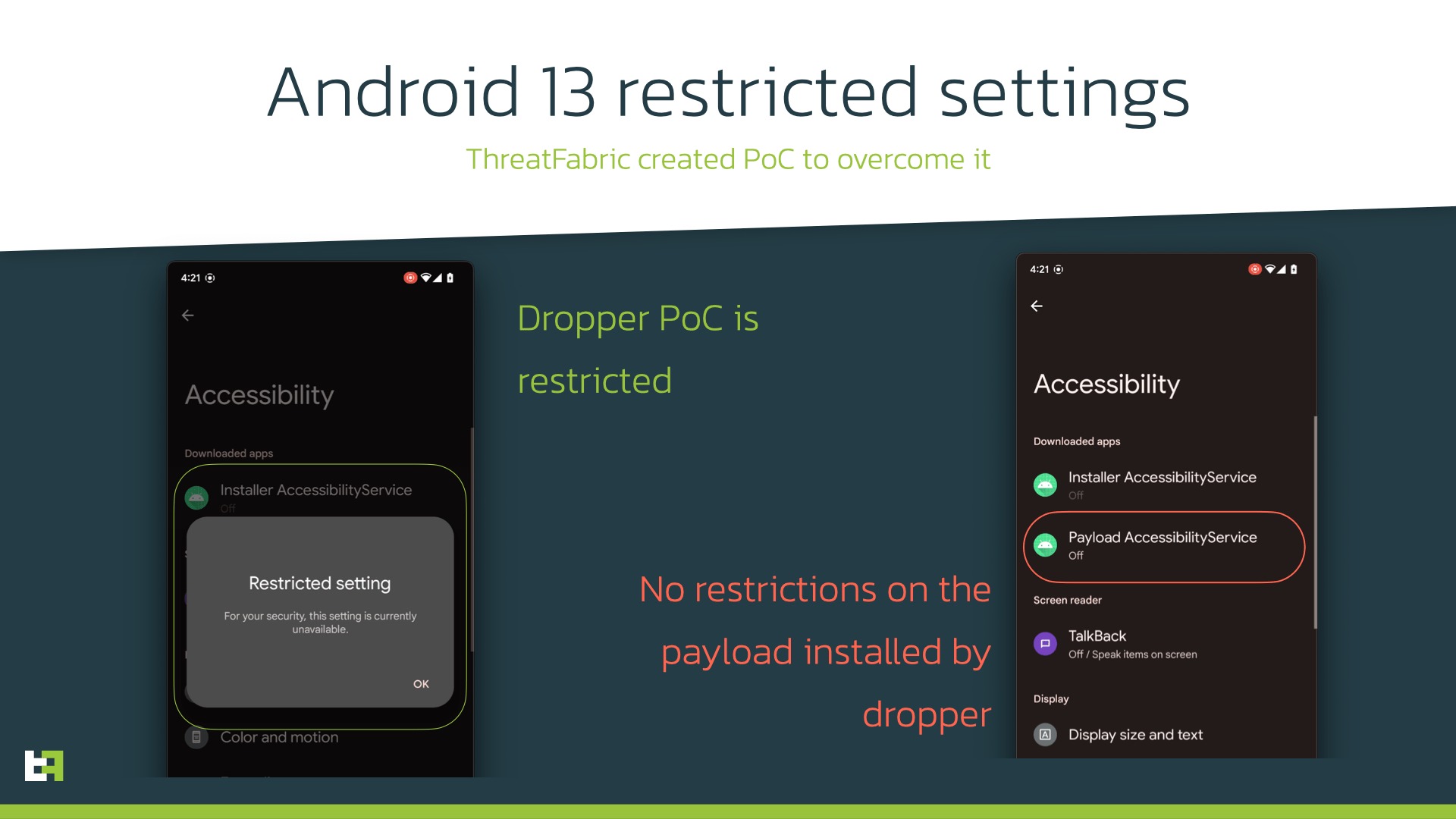

Per capisce ciò chì succede, avemu bisognu di guardà e novi misure di sicurezza chì Google mette in piazza Androidu 13 implementatu. A nova versione di u sistema ùn permette più à l'applicazioni sideloaded di dumandà l'accessu à u serviziu di l'accessibilità. Stu cambiamentu hè destinatu à prutege contr'à u malware chì una persona senza sperienza puderia avè scaricatu inavvertitamente fora di Google Play Store. In precedenza, una tale app averebbe dumandatu u permessu di utilizà servizii di accessibilità, ma avà sta opzione ùn hè micca cusì pronta per l'applicazioni scaricate fora di Google Store.

Siccomu i servizii di accessibilità sò una opzione legittima per l'applicazioni chì veramente volenu rende i telefoni più accessibili per l'utilizatori chì ne anu bisognu, Google ùn vole micca pruibisce l'accessu à questi servizii per tutte l'applicazioni. A pruibizione ùn hè micca applicata à l'applicazioni scaricate da a so tenda è da i magazzini di terzu, cum'è F-Droid o l'App Store di Amazon. U giant tecnulugicu sustene quì chì sti magazzini di solitu verificanu l'applicazioni chì offrenu, perchè anu digià una certa prutezzione.

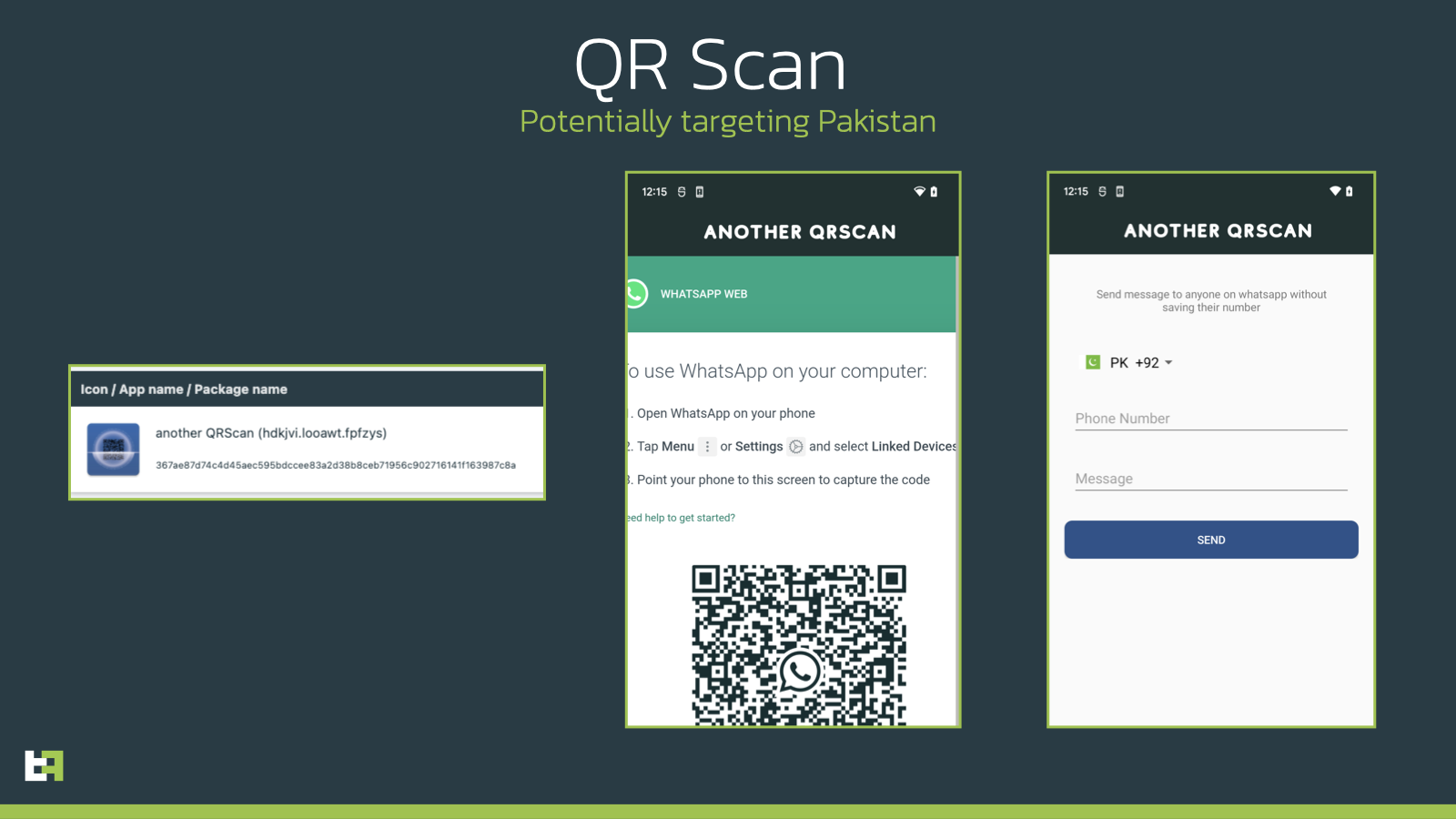

Cum'è una squadra di circadori di sicurità hà scupertu ThreatFabric, i sviluppatori di malware da u gruppu Hadoken sò travagliendu in un novu sfruttamentu chì si basa nantu à u malware più anticu chì usa servizii di facilitazione per accede à e dati persunali. Siccomu cuncede permessu à l'applicazioni scaricate "di latu" hè v Androidu 13 più duru, u malware custituitu di dui parti. A prima app chì un utilizatore installate hè un cusì chjamatu dropper, chì si cumporta cum'è qualsiasi altra app scaricata da a tenda è usa a stessa API per installà pacchetti per installà dopu codice maliziusu "reale" senza e restrizioni di attivà i servizii di accessibilità.

Pudete esse interessatu

Mentre u malware puderia ancu dumandà à l'utilizatori di attivà i servizii di accessibilità per l'applicazioni sideloaded, a suluzione per attivà li hè cumplicata. Hè più faciule per parlà à l'utilizatori per attivà questi servizii cun un toccu unicu, chì hè ciò chì stu doppiu puzzicheghju rializeghja. A squadra di circadori nota chì u malware, chì anu chjamatu BugDrop, hè sempre in i primi stadi di sviluppu è chì hè attualmente assai "bugged" stessu. U gruppu Hadoken hà avutu prima cun un altru dropper (chjamatu Gymdrop) chì era ancu utilizatu per sparghje malware, è ancu creatu u malware bancariu Xenomorph. I servizii d'accessibilità sò un ligame debbuli per questi codici maliziusi, cusì qualunque cosa fate, ùn permettenu micca alcuna app per accede à questi servizii, salvu chì ùn sia una app d'accessibilità (eccezzioni di Tasker, una app d'automatizazione di u telefuninu).